SEGURANÇA CIBERNÉTICA

DEFESA CIBERNÉTICA, SEGURANÇA DA INFORMAÇÃO E COMUNICAÇÃO, HACKING ÉTICO, PROTEÇÃO DE DADOS E PRIVACIDADE

DEFESA CIBERNÉTICA, SEGURANÇA DA INFORMAÇÃO E COMUNICAÇÃO, HACKING ÉTICO, PROTEÇÃO DE DADOS E PRIVACIDADE

Portal de caráter educacional e informativo.

Conteúdos não são reproduzidos.

Ao selecionar um conteúdo, é realizado um redirecionamento ao portal de seu original detentor e responsável.

O portal hacker.tec.br não tem fins lucrativos ou comerciais e tem como objetivo contribuir na sensibilização, conscientização, e formação na área da Segurança Cibernética.

Conteúdos não são reproduzidos.

Ao selecionar um conteúdo, é realizado um redirecionamento ao portal de seu original detentor e responsável.

O portal hacker.tec.br não tem fins lucrativos ou comerciais e tem como objetivo contribuir na sensibilização, conscientização, e formação na área da Segurança Cibernética.

NOTÍCIAS

NOTÍCIAS

VÍDEOS

VÍDEOS

LIVROS E PUBLICAÇÕES

LIVROS E PUBLICAÇÕES

EVENTOS

EVENTOS

ARTIGOS

ARTIGOS

BLOGS

BLOGS

INFOGRÁFICOS

INFOGRÁFICOS

CURSOS E TUTORIAIS

CURSOS E TUTORIAIS

ORGANIZAÇÕES

ORGANIZAÇÕES

PROGRAMAS EDUCATIVOS

PROGRAMAS EDUCATIVOS

SOFTWARE SEGURO

SOFTWARE SEGURO

SEGURANÇA CIBERNÉTICA E GEOPOLÍTICA

SEGURANÇA CIBERNÉTICA E GEOPOLÍTICA

DEFESA CIBERNÉTICA

DEFESA CIBERNÉTICA

ESTATÍSTICAS E CANAIS DE DENÚNCIA

ESTATÍSTICAS E CANAIS DE DENÚNCIA

CLIPPING DE NOTÍCIAS (NEWS)

04/02/2022 - COMDCIBER REALIZA CHAMAMENTO PÚBLICO DO EXERCÍCIO GUARDIÃO CIBERNÉTICO 4.0

No dia 26 de janeiro de 2022 foi publicado, no Diário Oficial da União, o edital de chamamento público do Exercício Guardião Cibernético 4.0, que será realizado do dia 16 a 19 de agosto de 2022. O Exercício Guardião Cibernético é o maior exercício de defesa cibernética do hemisfério sul, o qual tem por objetivo criar um ambiente realista onde as infraestruturas críticas participantes precisam proteger seus sistemas de Tecnologia da Informação de ataques cibernéticos, contribuindo para o crescimento da resiliência cibernética das infraestruturas críticas do Brasil.

01/02/2022 - The Digital Gold Rush? Debunking common myths on the criminal use of cryptocurrencies

By EUROPOL News Room - Press release - Update date:01 Feb 2022

Europol’s new report Cryptocurrencies: tracing the evolution of criminal finances offers insights into how criminals are using cryptocurrencies today. Based on the latest operational information contributed to Europol, data collected for the EU Serious Organised Crime Threat Assessment (SOCTA) 2021 and open sources, this report debunks the following myths:

11/11/2021 - IOCTA 2021 UNVEILS THE MOST RECENT CYBER THREAT (R)EVOLUTIONS

By EUROPOL News Room - Press release - on Thu, November 11, 2021, · 3 min read

The exceptional COVID-19 crisis has fuelled the increase of cybercrime in all its forms, while grey infrastructure serves to facilitate the proliferation of crime.

26/10/2021 - AT&T Launches 5G Managed Advanced Security Capabilities to Further Protect Enterprise Network Infrastructure

By Yahoo!Finance - on Tue, October 26, 2021, 10:30 AM · 4 min read

AT&T's security-first approach to 5G provides an operational and competitive edge for businesses.

25/10/2021 -INTERPOL report identifies top cyberthreats in Africa

Interpol - on Mon, October 25, 2021 · 2 min read

Report findings will support coordinated action in Africa against cybercrime.

top 5️⃣ cybercrime threats in Africa, according to the report:

⚠️ Online scams

⚠️ Digital extortion

⚠️ Business email compromise

⚠️ Ransomware

⚠️ Botnets

07/10/2021 -Segurança cibernética: um desafio que cresce com o 5G

Por Samuel Possebon em Teletime - 07 de outubro de 2021 18:35

04/10/2021 - ANPD publica Guia de Segurança da Informação para Agentes de Tratamento de Pequeno Porte

Documento visa sanar algumas das principais dúvidas sobre o assunto

Por ANPD - 04 de outubro de 2021 16:15

30/09/2021 - INTERPOL carries out full-scale drone countermeasure exercise

Countermeasure systems are essential in ensuring the security of airports, airspaces and protecting no-fly zones.

By Interpol News on 30 September 2021

22/09/2021 - Site brasileiro expôs 426 milhões de dados pessoais, diz empresa de segurança

Alerta feito pela Psafe aponta para exposição de CPFs, endereços e até informações sobre a renda de pessoas físicas

Por Tamires Vitoriodo CNN Brasil Business em São Paulo em 22 de setembro de 2021 13:15

21/09/2021 - Site público expõe milhões de dados pessoais, CNPJs e placas de veículos, alerta PSafe

Informações pessoais, que supostamente estariam relacionadas a dados de empresas de telecomunicação, estão entre os dados expostos em um site na Internet

Por Danielly Diniz - dfndr blog/Psafe em 21 de setembro de 2021 13:15

15/09/2021 - Kali Linux 2021.3 Released for NetHunter Smartwatch and With New Hacking Tools

By Linumonk at KaliTutorials - September 15, 2021

08/09/2021 - New study finds gaps in Commission’s approach to IoT cybersecurity

By Digital Europe - September 08, 2021

31/08/2021 - PTI-BR, Itaipu Binacional e Exército Brasileiro definem continuidade das ações na área de segurança cibernética

22/08/2021 - China aprova lei de proteção à privacidade de dados na internet

Por Redação Defesa em Foco em 22 de agosto de 2021 13:00

12/05/2021 - FACT SHEET: President Signs Executive Order Charting New Course to Improve the Nation’s Cybersecurity and Protect Federal Government Networks

By The White House - Statements and Releases on May 12, 2021

➼ Executive Order on Improving the Nation’s Cybersecurity

09/07/2020 - INTERPOL launches framework for drone incident response

By Matthew Bull at International Security Journal on July 9, 2020 9:58 am

05/09/2017 - EXÉRCITO E ITAIPU ASSINAM ACORDO PARA INCREMENTO DA SEGURANÇA DE ESTRUTURA ESTRATÉGICA VITAL PARA O PAÍS.

Por Agência Verde-Oliva | 05 SET 2017

VÍDEOS

Vídeo - Segurança de Redes, Conexões e Dispositivos

Painel Segurança Cibernética - Clube Naval - 24 de setembro de 2019

Vídeo - Segurança Cibernética no Ensino Remoto e na EAD

Canal Aplicando o Direito - 24 de julho de 2020

Vídeo - WRNP 2022 - Sessão IX: AI and Cybersecurity: The Emperor has no Clothes (Traduzido)

Canal RNP - 24 de maio de 2022

Moderador: Lisandro Granville (RNP)

Palestrante: Walter Willinger (NIKSUN)

Vídeos - Cidadão na Rede

Seção completa de vídeos disponíveis no site da iniciativa Cidadão na Rede

Webinários - ISACA ARCHIVED WEBINARS

Free webinars from ISACA available for one year

Painel Segurança Cibernética - Clube Naval - 24 de setembro de 2019

Canal Aplicando o Direito - 24 de julho de 2020

Canal RNP - 24 de maio de 2022

Moderador: Lisandro Granville (RNP)

Palestrante: Walter Willinger (NIKSUN)

Seção completa de vídeos disponíveis no site da iniciativa Cidadão na Rede

Free webinars from ISACA available for one year

PUBLICAÇÕES (LIVROS, E-BOOKS, RELATÓRIOS e PERIÓDICOS)

CARTILHA - Cartilha Segurança para a Internet - Versao 4.0 - 2012

A “Cartilha de Segurança para Internet” é uma publicação independente, produzida pelo Centro de Estudos, Resposta e Tratamento de Incidentes de Segurança no Brasil (CERT.br), do Núcleo de Informação e Coordenação do Ponto BR (NIC.br), braço executivo do Comitê Gestor da Internet no Brasil (CGI.br). Trata-se de um documento com recomendações e dicas sobre como o usuário de Internet deve se comportar para aumentar a sua segurança e se proteger de possíveis ameaças. O documento apresenta o significado de diversos termos e conceitos utilizados na Internet, aborda os riscos de uso desta tecnologia e fornece uma série de dicas e cuidados a serem tomados pelos usuários para se protegerem destas ameaças.

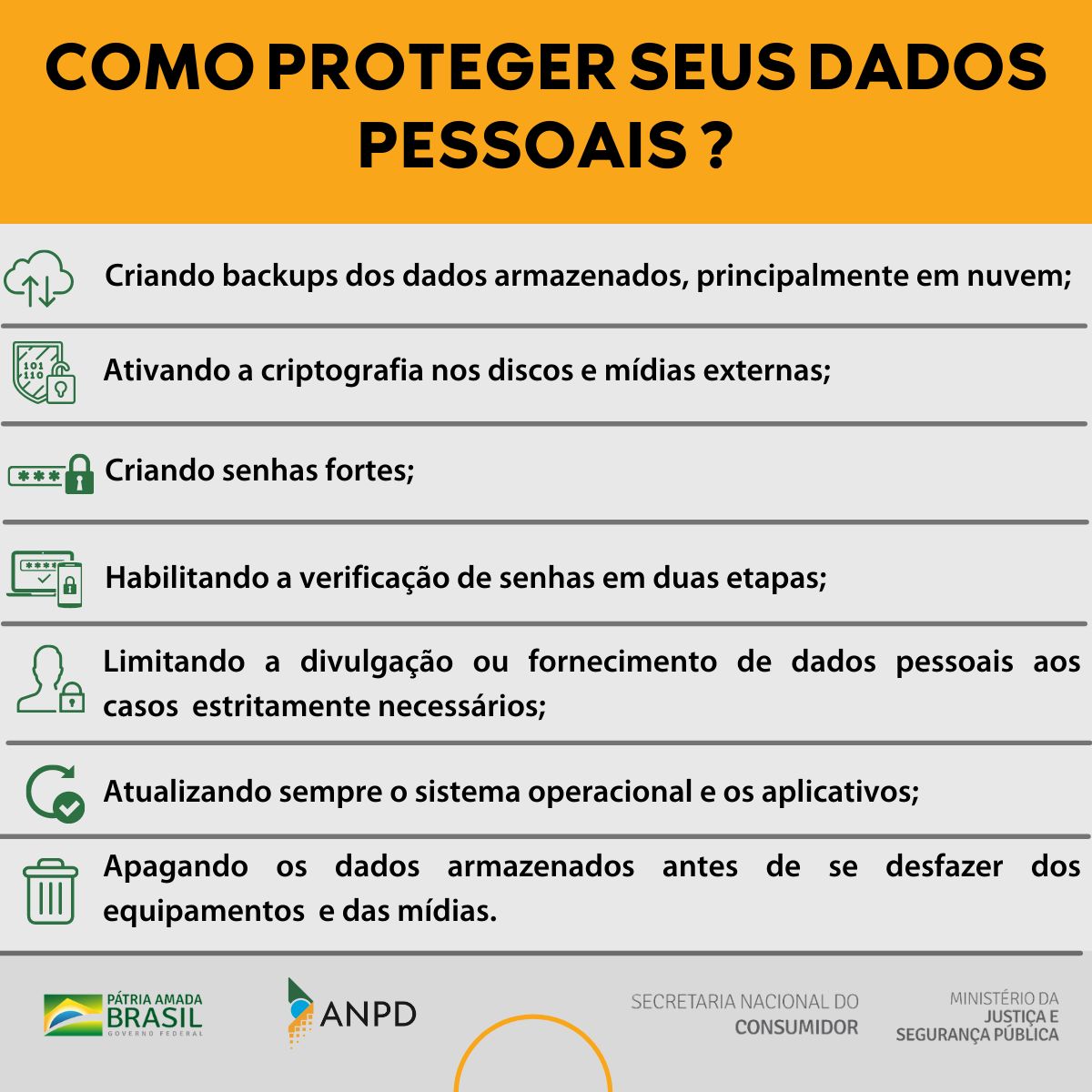

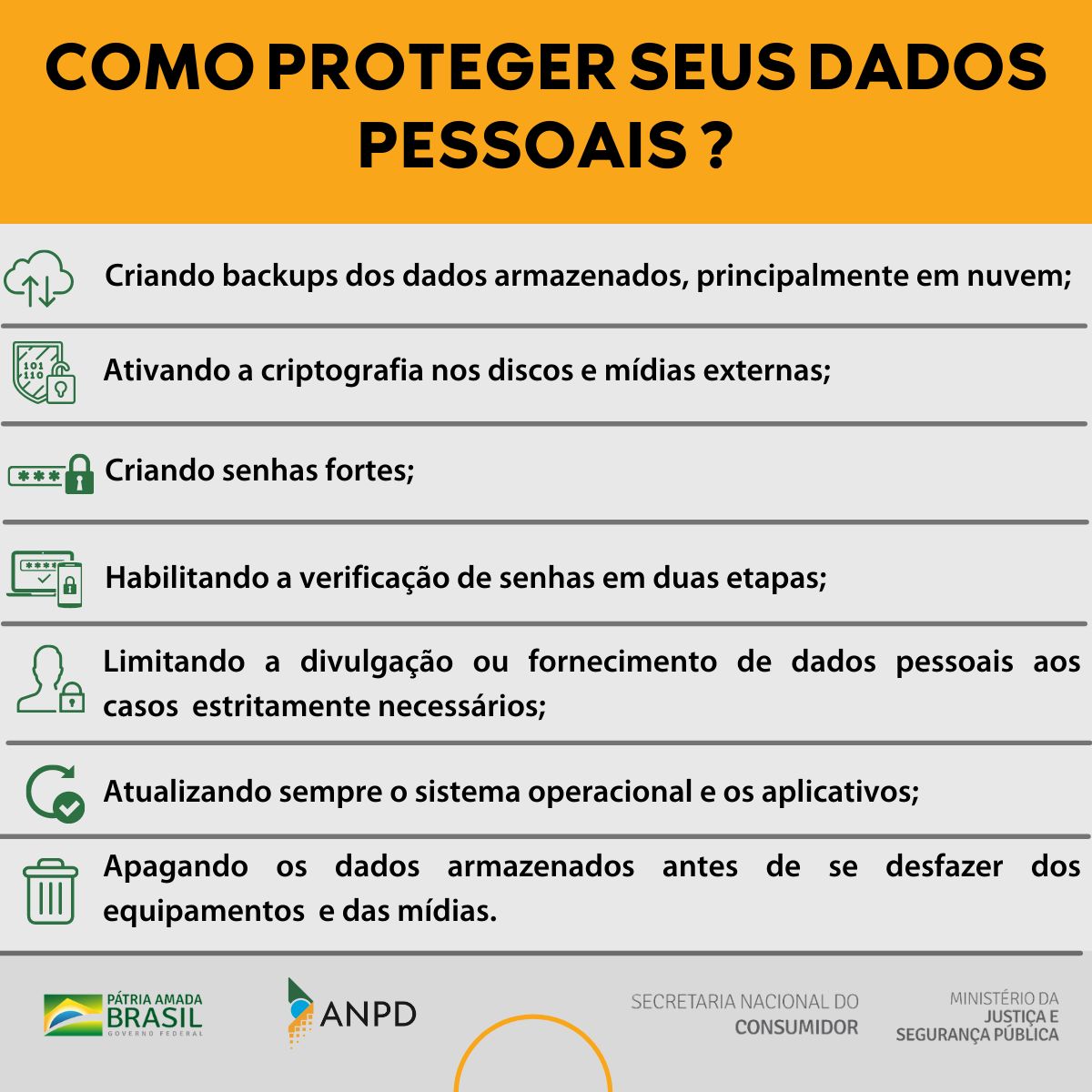

GUIA - Como proteger seus dados pessoais

Lançado pela Autoridade Nacional de Proteção de Dados (ANPD) e a Secretaria Nacional do Consumidor do Ministério da Justiça e Segurança Pública (SENACON/MJSP), o guia tem como foco a conscientização do consumidor sobre a importância dos dados pessoais.

Com linguagem simplificada, o guia reúne informações sobre a Lei nº 13.079 – a Lei Geral de Proteção de Dados Pessoais.

GUIA ORIENTATIVO - Segurança da Informação para Agentes de Tratamento de Pequeno Porte

Lançado pela Autoridade Nacional de Proteção de Dados (ANPD), a finalidade da publicação é auxiliar os agentes de tratamento de pequeno porte a implementarem medidas de segurança da informação para a proteção dos dados pessoais tratados. O guia indica medidas administrativas e técnicas de segurança da informação e um checklist para facilitar a visualização das sugestões que serão adotadas.

Guia

Guia

Check list

Check list

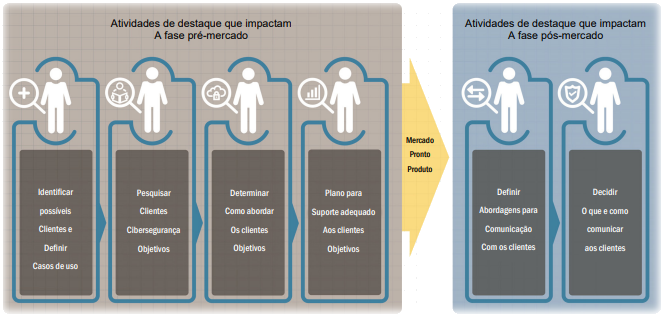

RELATÓRIO - Atividades Fundamentais de Cibersegurança para Fabricantes de Dispositivos IoT

Relatórios sobre Tecnologia de Sistemas Informáticos NISTIR 8259 elaborado pelo Laboratório de Tecnologia da Informação (ITL) do Instituto Nacional de Normas e Tecnologia dos EUA (NIST). Translated by the U.S. Department of State, Office of Language Services with support from the Digital Connectivity and Cybersecurity Partnership (DCCP).

https://doi.org/10.6028/NIST.IR.8259pt

ENISA Threat Landscape - List of top 15 threats

January 2019 to April 2020

The list of the Top 15 Threats is an annual list from ENISA, with only slight changes in positions for the various threats since last year.

NIST PRIVACY FRAMEWORK: A TOOL FOR IMPROVING PRIVACY THROUGH ENTERPRISE RISK MANAGEMENT, VERSION 1.0

January 16, 2020

The Privacy Framework is intended to help organizations build better privacy foundations by bringing privacy risk into parity with their broader enterprise risk portfolio.

NIST Framework for Improving Critical Infrastructure Cybersecurity

April 16, 2018

The Cybersecurity Framework can serve as a model for international cooperation on strengthening cybersecurity in critical infrastructure as well as other sectors and communities. The Framework offers a flexible way to address cybersecurity, including cybersecurity’s effect on physical, cyber, and people dimensions. It is applicable to organizations relying on technology, whether their cybersecurity focus is primarily on information technology (IT), industrial control systems (ICS), cyber-physical systems (CPS), or connected devices more generally, including the Internet of Things (IoT). The Framework can assist organizations in addressing cybersecurity as it affects the privacy of customers, employees, and other parties. Additionally, the Framework’s outcomes serve as targets for workforce development and evolution activities.

NIST Portuguese Translation of the Framework for Improving Critical Infrastructure Cybersecurity Version 1.1 (Cybersecurity Framework)

September 8, 2021

Translated courtesy of the US Chamber of Commerce and the Brazil-US Business Council. Not an official U.S. Government translation..

O Guia de Aperfeiçoamento da Segurança Cibernética para Infraestrutura Crítica foi publicado em 2014 e revisado em 2017 e 2018. A publicação é o resultado de um esforço colaborativo contínuo envolvendo a indústria, o meio acadêmico e o governo americano, coordenado pelo Instituto Nacional de Padrões e Tecnologia dos EUA (NIST, sigla em inglês) desde 2013, a partir de projeto que reuniu organizações e indivíduos do setor privado e público.

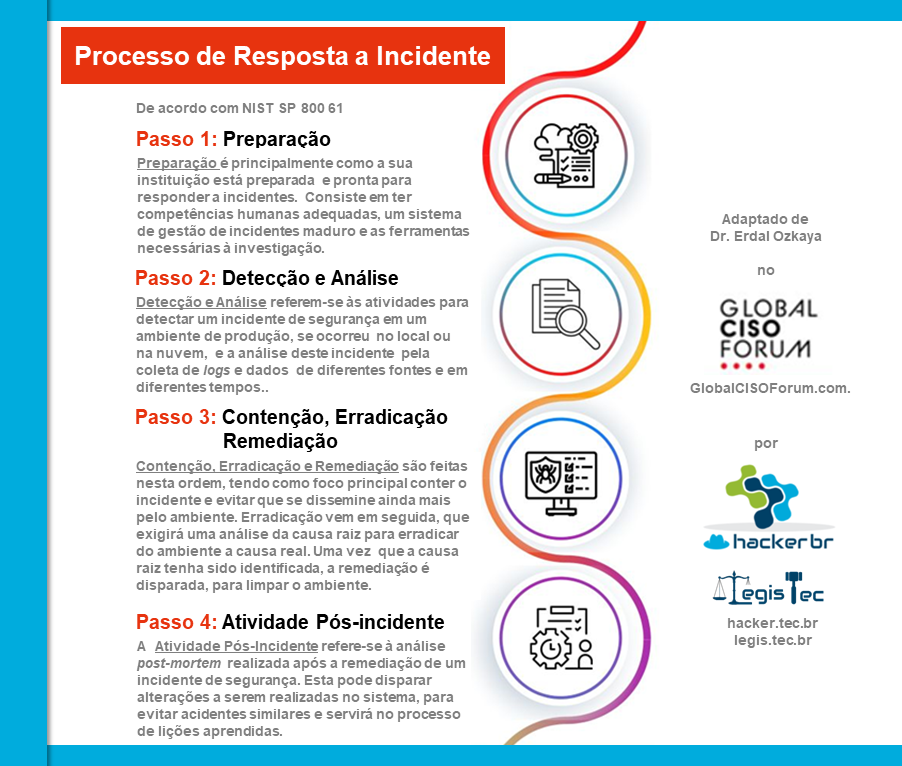

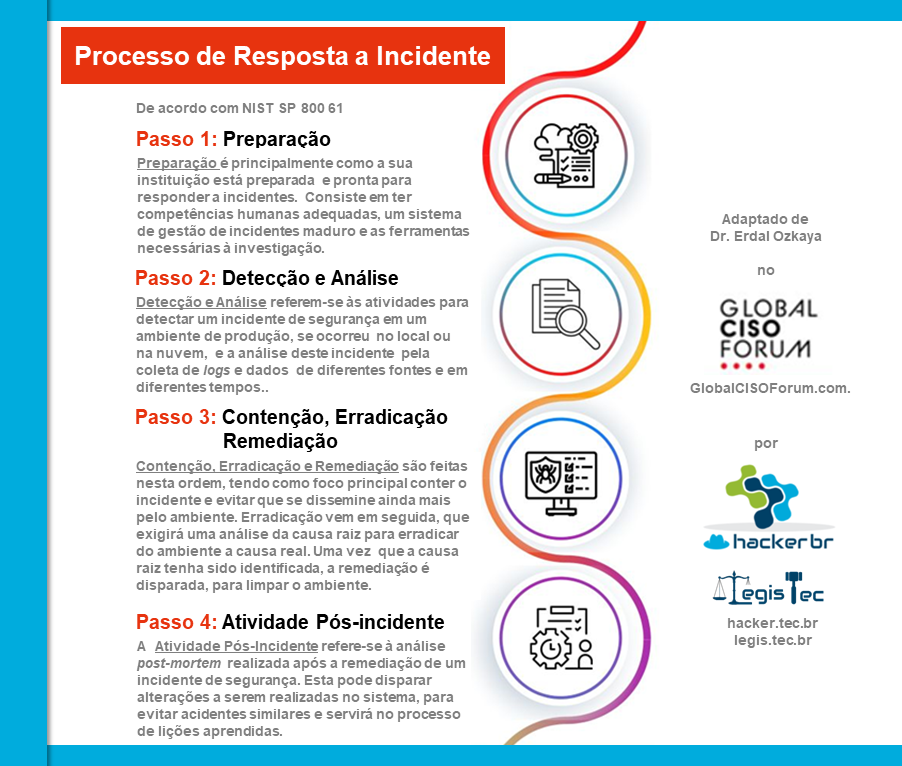

NIST Computer Security Incident Handling Guide

August, 2012 - SP 800-61 Rev. 2 by Paul Cichonski (NIST), Thomas Millar (DHS), Tim Grance (NIST), Karen Scarfone (Scarfone Cybersecurity)

This publication assists organizations in establishing computer security incident response capabilities and handling incidents efficiently and effectively. It provides guidelines for incident handling, particularly for analyzing incident-related data and determining the appropriate response to each incident. The guidelines can be followed independently of particular hardware platforms, operating systems, protocols, or applications.

➼ Infográfico

ATLANTIC COUNCIL RAISING THE COLORS: Signaling for Cooperation on Maritime Cybersecurity

By William Loomis, Virpratap Vikram Singh, Gary C. Kessler, and Xavier Bellekens - October 2021

This report builds and expands on the efforts of the US government in the cybersecurity across the complex maritime transportation system (MTS). It presents three overarching recommendations for industry stakeholders, as well as for policy makers in the United States and allied states, to improve their collective cybersecurity posture within the MTS.

➼ Introduction: Cooperation on maritime cybersecurity

CIS Risk Assessment Method(RAM))

By HALOCK Security Labs in partnership with Center for Internet Security® (CIS) - October 2021

CIS RAM (Center for Internet Security® Risk Assessment Method) is an information security risk assessment method that helps organizations implement and assess their security posture against the CIS Critical Security Controls (CIS Controls) cybersecurity best practices.

ebook Relatório exclusivo - Segurança Digital

Empresas e home office: Como priorizar a segurança de dados

Por Momento Editorial - com reportagem e produção de textos da jornalista Wanise Ferreira - Setembro 2021

Este e-book colhe as opiniões e traz informações sobre o que promete ser o maior desafio para a transformação digital das empresas.

Playbooks Cybersecurity Incident & Vulnerability Response Playbooks

Operational Procedures for Planning and Conducting Cybersecurity Incident and Vulnerability Response Activities in FCEB Information Systems

By Cybersecurity and Infrastructure Security Agency - November 2021

This document presents two playbooks: one for incident response and one for vulnerability response. These playbooks provide FCEB agencies with a standard set of procedures to identify, coordinate, remediate, recover, and track successful mitigations from incidents and vulnerabilities affecting FCEB systems, data, and networks. In addition, future iterations of these playbooks may be useful for organizations outside of the FCEB to standardize incident response practices.

Report - Cryptocurrencies: tracing the evolution of criminal finances

By EUROPOL News Room - Press release - Update date:26 Jan 2022

Cryptocurrencies are a technical and financial innovation that offer major potential for the global economy. At the same time, they are being used for criminal purposes such as money laundering, fraud, and the online trade of illicit goods and services. The ways criminals use cryptocurrencies is evolving, and it is spreading to all forms of serious and organised crime. Following these developments, Europol has undertaken an analysis of the criminal use of cryptocurrencies to support law enforcement and its response to changing trends in this area. The resultant report contains core definitions, case examples, and details of the challenges authorities face in combating the illicit use of cryptocurrency.

Report Internet Organised Crime Threat Assessment (IOCTA) 2021

By Europol - Publications Office of the European Union, Luxembourg.

The IOCTA is Europol’s flagship strategic product that provides a law enforcement focused assessment of evolving threats and key developments in the area of cybercrime. In previous versions of the IOCTA it was highlighted that the persistent nature of various modi operandi meant that changes of cybercrime threats were rarer than commonly perceived. Last year’s IOCTA captured the landscape by reflecting on how cybercrime is an evolution rather than a revolution. In this year’s report, the impact of the COVID-19 pandemic remains visible. The accelerated digitalisation related to the pandemic has significantly influenced the development of a number of cyber threats. .

ENISA Publications

Mais de 400 títulos sobre segurança cibernética disponíveis no portal da Agência Europeia para a Segurança das Redes e da Informação (European Union Agency for Cybersecurity - ENISA).

SEGURANÇA NO 5G

White Paper - Security for 5G - 2022

By 5G Anericas | On December 2021

This white paper addresses emerging challenges and opportunities, making recommendations for securing 5G networks in the context of the evolution to cloud-based and distributed networks: 3GPP security enhancements in 5G; 5G security considerations; Zero-trust networks; 3GPP Release 16 security enhancements; Security for 5G vertical segments, such as transportation, manufacturing, and critical infrastructure; and supply chain security; Open RAN security.

White Paper - Security in Open RAN - by ALIOSTAR

White Paper - Evolving 5G Security for the Cloud - by 5G Americas - September 2022

This paper explores the following key topics:

Introduction to risks and mitigation in 5G cloud deployments

Secure 5G deployments in hybrid cloud environments (shared responsibility models & hybrid cloud deployments)

Evolving technologies for securing 5G cloud deployments (runtime security, confidential computing)

5G supply chain security (software supply chain risks, software supply chain for the cloud and network equipment security assurance)

Secure deployment methods for roaming and Security Edge Protection Proxy (SEPP)

ebook - 5G & Beyond For Dummies®

By Larry Miller and Jessy Cavazos at Keysight | On 2022

Copyright © 2022 by John Wiley & Sons, Inc., Hoboken, New Jersey

This ebook is about 5G technologies and their associated challenges. It shows solutions available to address these challenges and ways you can create new opportunities for organizations.

Report - ENISA Threat Landscape for 5G Networks Report

By ENISA | On December 2020

This report is an update of the ENISA 5G Threat Landscape, published in its first edition in 2019. This document is a major update (2020) of the previous edition. It encompasses all novelties introduced, it captures developments in the 5G architecture and it summarizes information found in standardisation documents related to 5G. Moreover, the vulnerability and threat assessments found in this document introduce a significant advancement to the previous edition, by providing more comprehensive information about the exposure of assets of the updated 5G architecture.

Report - Security in 5G Specifications - Controls in 3GPP

By ENISA | On Febuary 24, 2021

The objective of this report is to help MS implementing the technical measure TM02 from the EU toolbox on 5G security. The report is also intended to help national competent and regulatory authorities get a better picture of the standardisation environment pertaining to 5G security and to improve understanding of 3GPP security specifications and its main elements and security controls. With this, competent authorities will be in a better position to understand what the key security controls that operators have to implement are and what the role of such controls is for achieving the overall security of 5G networks

Report - 5G Supplement - to the Guideline on Security Measures under the EECC

By ENISA | On July 07, 2021

This document contains a 5G technology profile which supplements the technology-neutral Guideline on Security Measures under the EECC. The document gives additional guidance to competent national authorities about how to ensure implementation and strengthening of security measures by mobile network operators for mitigation of risks to 5G networks. The supplement focuses on the cybersecurity of 5G networks at the policy level relating to the EU 5G toolbox and at the technical level for new technologies, such as virtualisation, slicing and edge computing. This is the second edition of this publication.

The IOCTA is Europol’s flagship strategic product that provides a law enforcement focused assessment of evolving threats and key developments in the area of cybercrime. In previous versions of the IOCTA it was highlighted that the persistent nature of various modi operandi meant that changes of cybercrime threats were rarer than commonly perceived. Last year’s IOCTA captured the landscape by reflecting on how cybercrime is an evolution rather than a revolution. In this year’s report, the impact of the COVID-19 pandemic remains visible. The accelerated digitalisation related to the pandemic has significantly influenced the development of a number of cyber threats. .

Introduction to risks and mitigation in 5G cloud deployments

Secure 5G deployments in hybrid cloud environments (shared responsibility models & hybrid cloud deployments)

Evolving technologies for securing 5G cloud deployments (runtime security, confidential computing)

5G supply chain security (software supply chain risks, software supply chain for the cloud and network equipment security assurance)

Secure deployment methods for roaming and Security Edge Protection Proxy (SEPP)

EVENTOS

ATIVIDADES e LIVE - 08/02/2022 - Dia da Internet Segura 2022

O Dia da Internet Segura chega em 2022 à sua décima quarta edição brasileira, com o tema: “Juntos por uma Internet Mais Positiva”. O tradicional evento hub será realizado de forma on-line no dia 8 de fevereiro pela Safernet Brasil, o Núcleo de Informação e Coordenação do Ponto BR (NIC.br) e o Comitê Gestor da Internet no Brasil (CGI.br), com transmissão ao vivo pelo canal do NIC.br no YouTube (https://www.youtube.com/NICbrvideos). A programação do Safer Internet Day 2022 no país contará, ainda, com outras atividades durante a semana em diversos estados do país.

Confira o release da programação.

LIVE - Evento online em celebração ao Dia Mundial da Internet Segura 2022 (SID, Safer Internet Day)

Promovido pelo Comitê Gestor da Internet no Brasil (CGI.br), o Núcleo de Informação e Coordenação do Ponto BR (NIC.br) e a SaferNet Brasil, para discutir: bem-estar e tecnologias digitais; lições aprendidas e os novos desafios sobre inclusão e cidadania digital durante a pandemia; educação e cidadania digital no futuro 4.0, entre outros assuntos.

Transmissão pelo Youtube às 9:00 horas do dia 08 de fevereiro

Transmissão pelo Youtube às 9:00 horas do dia 08 de fevereiro

Quando, o que é e como participar?

SIMPÓSIO - 2022 - 7º Simpósio Crianças e Adolescentes na Internet

O evento voltado para Educadores é promovido pelo Comitê Gestor da Internet no Brasil (CGI.br) e pelo Núcleo de Informação e Coordenação do Ponto BR (NIC.br) promoverão em 2022 mais uma edição do Simpósio Crianças e Adolescentes na Internet.

A necessidade de abordar temas que englobem os impactos da exposição das crianças e dos adolescentes na Internet se torna cada dia maior. Todo cuidado é pouco quando tratamos da privacidade e educação dos jovens perante a Internet. Pensando nisso, o Comitê Gestor da Internet no Brasil (CGI.br) e o Núcleo de Informação e Coordenação do Ponto BR (NIC.br) promoverão em 2022 mais uma edição do Simpósio Crianças e Adolescentes na Internet. O evento é voltado aos educadores, coordenadores, dirigentes escolares e pais que buscam informações e orientações sobre o papel da escola e da família na educação de crianças e jovens sobre o uso da Internet. Mais informações serão divulgadas em breve

Para rever o último simpósio.

2021 - 6º Simpósio Crianças e Adolescentes na Internet

2021 - 6º Simpósio Crianças e Adolescentes na Internet

CONFERENCE - 07-08/12/2021 - 5th Global Conference on Criminal Finances and Cryptocurrencies

The 5th Global Conference on Criminal Finances and Cryptocurrencies, a joint initiative of the Basel Institute on Governance, INTERPOL and Europol, took place on 7–8 December 2021. Hosted virtually this year by the Basel Institute through its International Centre for Asset Recovery, the annual conference gathers cryptocurrency experts, investigators and other law enforcement representatives from around the world. The aim is to increase the capabilities of all relevant actors to successfully investigate and prosecute virtual assets-based money laundering and other crypto-enabled crimes, as well as manage related risks to citizens, companies and national/global financial systems.

The conferences help to create a network of practitioners and experts who can collectively establish best practices and provide assistance and recommendations in this fast-evolving field. The annual conference is an initiative of the Working Group on Criminal Finances and Cryptocurrencies, formally established by the Basel Institute on Governance, INTERPOL and Europol in 2016.

Presentations from Day 1, which was open to the public and private sectors, are available in the link below. Day 2 was reserved for law enforcement and was not recorded.

CONFERENCE - 02-03/11/2021 - ENISA Cybersecurity Certification Conference 2021

On 2-3 December 2021, the EU Agency for Cybersecurity (ENISA) returns with the 2021 edition of the Cybersecurity Certification Conference as a hybrid event, physically organised in Athens, Greece but which can be attended online across the globe. In doing so ENISA responds to broad stakeholders’ demand for updates and information while at the same time enabling active participation on the implementation of the EU Cybersecurity Certification Framework.

CONFERENCE - 03/11/2021 - 2021 AT&T - Security Conference

Presented by the At&T Chief Security Office

Streaming live - Securing the everything (Automation, Cloud Security, Zero Trust, Shift Left Methodologies, Dev Sec Ops, 5G, Mobile Security, Threat Detection and Analysis, Emerging Security Tech)

CONFERENCE - 28/10/2021 - Fortinet Cybersecurity Summit Latam 2021

Encontro virtual promovido pela Fortinet, que reúne os líderes de segurança de importantes empresas da América Latina

Quatro conferências com especialistas em cibersegurança e um painel de cibersegurança com seis visões diferentes.

PALESTRAS - 1999-2021 - Palestras Proferidas pelo CERT.br

Página onde estão disponíveis os materiais das palestras proferidas pelo Centro de Estudos, Resposta e Tratamento de Incidentes de Segurança no Brasil (CERT.br) entre 1999 e 2021 sobre práticas de seguranca, resposta a incidentes e atuação de grupos de resposta a incidentes de segurança. Contém documentos em formato PDF e links para vídeos das apresentações.

LIVE - 01/09/2021 - Segurança na Internet: qual é o nosso papel?

Confira o release da programação.

Presentations from Day 1, which was open to the public and private sectors, are available in the link below. Day 2 was reserved for law enforcement and was not recorded.

Streaming live - Securing the everything (Automation, Cloud Security, Zero Trust, Shift Left Methodologies, Dev Sec Ops, 5G, Mobile Security, Threat Detection and Analysis, Emerging Security Tech)

Quatro conferências com especialistas em cibersegurança e um painel de cibersegurança com seis visões diferentes.

ARTIGOS (Papers) E LEITURAS (Readings)

Reading - D4I - Digital forensics framework for reviewing and investigating cyber attacks - by Athanasios Dimitriadis, Nenad Ivezic, Boonserm Kulvatunyou and Ioannis Mavridis at Array Volume 5, March 2020

Reading - How Does DMARC Prevent Phishing? - by The Hacker News on September 27, 2021

White Paper - ONVIF Recommendations for Cybersecurity Best Practices for IP-based Physical Security Products

BLOGS E FÓRUNS DE DISCUSSÃO

Blog - NIST Blogs

Official NIST cyber blog: Cybersecurity Insights

Blog - PSafe - dfndr

Blog da empresa Psafe abrangendo as categorias Golpes, Segurança, Malware, Privacidade, Tecnologia e Vulnerabilidade

Blog - CyberCrime & Doing Time

A Blog about Cyber Crime and related Justice issues (by Gary Warner - Director of Research in Computer Forensics)

Blog - The Continuity Guy Blog

A blog by Michael Wrightson on business continuity and disaster recovery.

INFOGRÁFICOS

Infográfico - Como proteger seus dados pessoais

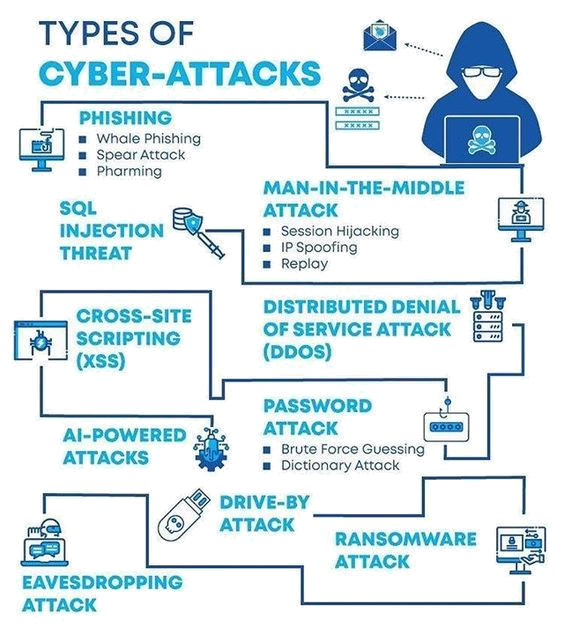

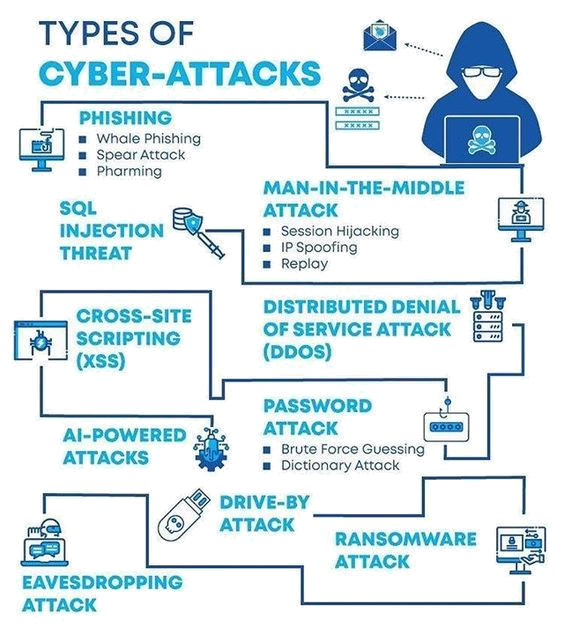

Infográfico - Cybersecurity Attacks

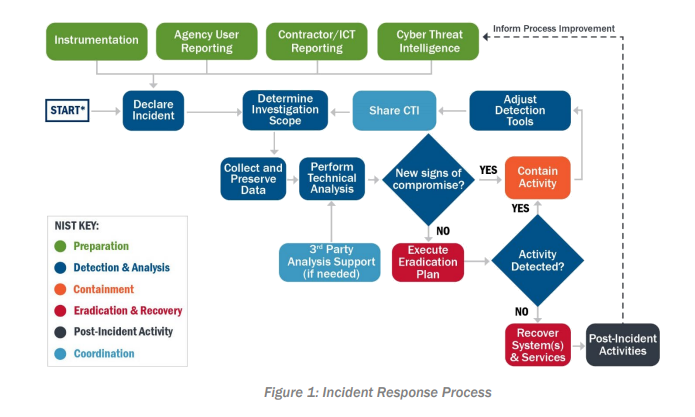

Infográfico - Processo de Resposta a Incidente

NIST SP 800 61

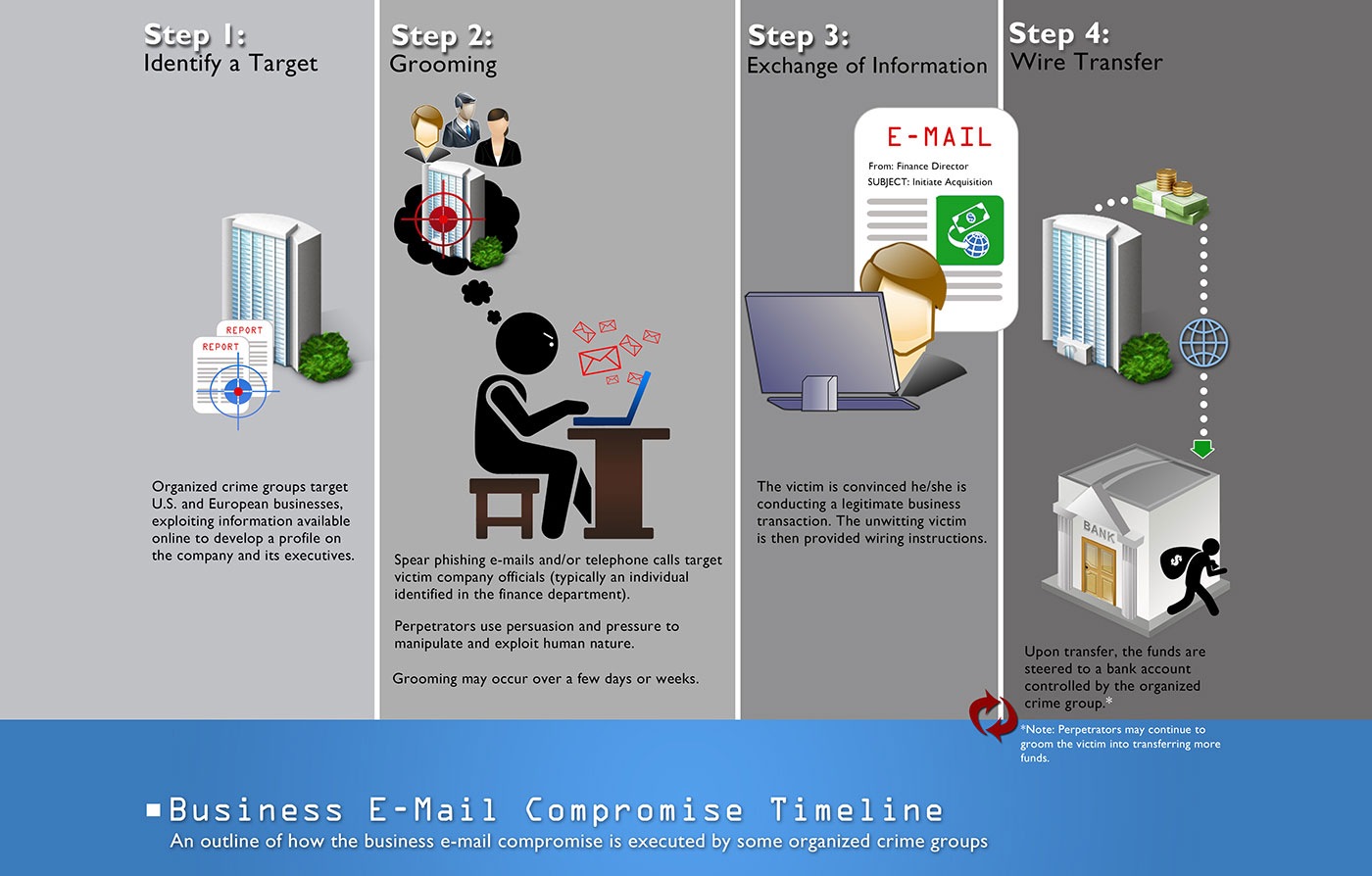

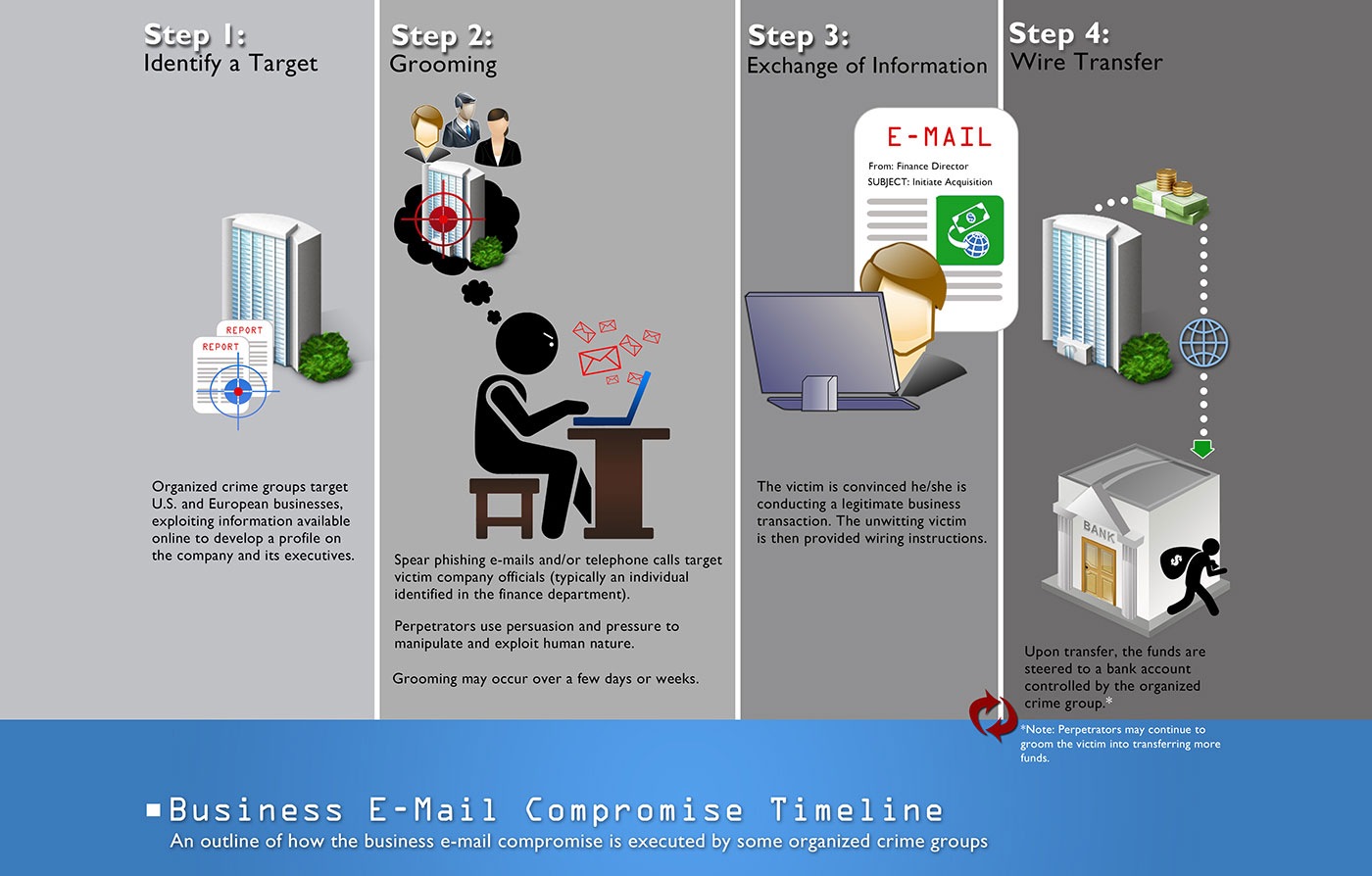

How Criminals Carry Out BEC Scams

CURSOS E TUTORIAIS

Linux for Ethical Hackers (2022 - Full Kali Linux Course)

By Heath Adams, The Cyber Mentor | TCM Security | 2022

Pentesting for n00bs

By Heath Adams, The Cyber Mentor | TCM Security | 2020

By Heath Adams, The Cyber Mentor | TCM Security | 2022

By Heath Adams, The Cyber Mentor | TCM Security | 2020

ÓRGÃOS, AGÊNCIAS, ASSOCIAÇÕES, CONSÓRCIOS, PARCERIAS, ALIANÇAS E COMUNIDADES

ANPD - Criada em 2018 , a Autoridade Nacional de Proteção de Dados (ANPD) tem como missão institucional assegurar a mais ampla e correta observância da Lei Geral de Proteção de Dados Pessoais – LGPD (Lei n. 13.709, de 2018) no Brasil e, nessa medida, garantir a devida proteção aos direitos fundamentais de liberdade, privacidade e livre desenvolvimento da personalidade dos indivíduos. O art. 55-J da LGPD estabelece as principais competências da ANPD. A sua estrutura regimental foi aprovada em 2020 (Decreto N° 10.474, de 26 de agosto de 2020)

CERT.BR - O Centro de Estudos, Resposta e Tratamento de Incidentes de Segurança no Brasil é mantido pelo Núcleo de Informação e Coordenação do Ponto BR (NIC.br), do Comitê Gestor da Internet no Brasil, e atende a qualquer rede brasileira conectada à Internet. O NIC.br é uma organização privada sem fins lucrativos criada para implementar as decisões e os projetos do CGI.br, que é o responsável por coordenar e integrar as iniciativas e serviços da Internet no país. Sua missão é aumentar os níveis de segurança e de capacidade de tratamento de incidentes das redes conectadas à Internet no Brasil. Como Grupo de Resposta a Incidentes de Segurança (CSIRT) de Responsabilidade Nacional, opera em conformidade com a RFC2350

(https://datatracker.ietf.org/doc/html/rfc2350)

SaferNet Brasil - A SaferNet Brasil é uma associação civil de direito privado, com atuação nacional, sem fins lucrativos ou econômicos, sem vinculação político partidária, religiosa ou racial. Fundada em 20 de dezembro de 2005, com foco na promoção e defesa dos Direitos Humanos na Internet no Brasil. É uma entidade referência nacional no enfrentamento aos crimes e violações aos Direitos Humanos na Internet. Seu objetivo maior é transformar a Internet em um ambiente ético e responsável, que permita às crianças, jovens e adultos criarem, desenvolverem e ampliarem relações sociais, conhecimentos e exercerem a plena cidadania com segurança e liberdade.

ENISA - Fundada em 2004, a Agência Europeia para a Segurança das Redes e da Informação (European Union Agency for Cybersecurity - ENISA) é um organismo da União Europeia que visa ajudar a garantir um elevado nível de segurança nas redes de informação e nos respectivos dados, através da recolha de informação, da análise de riscos e de acções de sensabilização e promoção das melhores práticas.

EC3 - Criado em 2013 pela EUROPOL, o Centro Europeu de Cibercrime (EUROPEAN CYBERCRIME CENTRE - EC3) para reforçar a resposta da aplicação da lei à cibercriminalidade na União Européia e, assim, ajudar a proteger os cidadãos, empresas e governos europeus da criminalidade online.

NCSC - The National Cyber Security Centre

Launched in October 2016, the NCSC has headquarters in London and brought together expertise from CESG (the information assurance arm of GCHQ), the Centre for Cyber Assessment, CERT-UK, and the Centre for Protection of National Infrastructure.

NCSA - National Cyber Security Alliance (NCSA)

The NCSA builds strong public/private partnerships to create and implement broad-reaching education and awareness efforts to empower users at home, work and school with the information they need to keep themselves, their organizations, their systems and their sensitive information safe and secure online and encourage a culture of cybersecurity.

ONVIF - ONVIF is an open industry forum that provides and promotes standardized interfaces for effective interoperability of IP-based physical security products.

IC3 - The mission of the Internet Crime Complaint Center (IC3) is to provide the public with a reliable and convenient reporting mechanism to submit information to the Federal Bureau of Investigation concerning suspected Internet-facilitated criminal activity and to develop effective alliances with law enforcement and industry partners. Information is analyzed and disseminated for investigative and intelligence purposes to law enforcement and for public awareness.

CISA - CISA works with partners to defend against today’s threats and collaborates to build a more secure and resilient infrastructure for the future.

ATLANTICCOUNCIL - Atlantic Council - Technology & Innovation - Cybersecurity

In cyberspace, adversaries are growing more sophisticated and outpacing advancements in policy, education, and defense technologies. In an era of great-power competition, it is vital that policy makers and tech experts understand the underlying factors and motivations impacting the field of cybersecurity. With a focus on strategy and foresight, the Atlantic Council shifts attention from singular incidents to better understand larger cyber campaigns.

NO MORE RANSOM - Projeto No More Ransom

Projeto de agências de polícia e empresas de segurança informática, que juntaram forças para interromper as atividades criminosas com ligações ao ransomware.

O website No More Ransom é uma iniciativa da Unidade de Crime de Alta Tecnologia da Polícia Holandesa, do European Cybercrime Centre (EC3) da Europol, Kaspersky e McAfee com o objetivo de ajudar as vítimas de ransomware a recuperar os seus arquivos cifrados sem terem que pagar a criminosos.

CII - Core Infrastructure Initiative (CII) Best Practices badge Program

The Linux Foundation (LF) Core Infrastructure Initiative (CII) Best Practices badge is a way for Free/Libre and Open Source Software (FLOSS) projects to show that they follow best practices. Projects can voluntarily self-certify, at no cost, by using this web application to explain how they follow each best practice.

ISACA - Information Systems Audit and Control Association

* although ISACA now goes by its acronym only

Launched in 1967, ISACA is an international professional association focused on IT (information technology) governance.

CIS - Center for Internet Security, Inc. (CIS®)

Slogan: makes the connected world a safer place for people, businesses, and governments through our core competencies of collaboration and innovation.

The Center for Internet Security (CIS) is a community-driven nonprofit, responsible for the CIS Controls® and CIS Benchmarks™, globally recognized best practices for securing IT systems and data. CIS leads a global community of IT professionals to continuously evolve these standards and provide products and services to proactively safeguard against emerging threats. CIS Hardened Images® provide secure, on-demand, scalable computing environments in the cloud.

INHOPE - INHOPE Association (the name comes from International Hotline Operators of Europe)

Slogan: Fighting CSAM since 1999.

The mission of INHOPE is to support the network of hotlines in combating online Child Sexual Abuse Material (CSAM). In a borderless digital world CSAM has global consequences and as CSAM increases so do our efforts and those of our partners to combat it. INHOPE is made up of hotlines around the world that operate in all EU member states, Russia, South Africa, North & South America, Asia, Australia and New Zealand. We support hotlines and their partner organisations through training, best practices, quality assurance and staff welfare.

INS@FE - @saferinternet · Site educacional

Slogan: Creating a safer and better internet for children and young people.

Insafe is a European network of Awareness Centres promoting safe, responsible use of the Internet and mobile devices to young people. It is funded by the Safer Internet Programme of the European Union

PRIVACIDADE E PROTEÇÃO DE DADOS

NIST - NIST PRIVACY FRAMEWORK

FERRAMENTAS (TOOLS), SOFTWARES E APLICAÇÕES

AUDITING TOOLS - Handy Tips: Top Cybersecurity auditing tools in 2021 | by Disha Sinha October 14, 2021 at analyticsinsight.net/

Network security auditing tools

Audit tools are essential to protect business from malicious actions. The article explores some of the useful cybersecurity auditing tools (network security auditing tools) for identifying potential security risks and fix those efficiently and effectively.

➼ Intruder

➼ Nessus

➼ OpenVAS

➼ SolarWinds Network Configuration Manager

➼ Syxsense Manage

CLOUD - Top 11 Open Source Cloud Security Tools to Protect Data from Hackers | by Guru on October 22, 2021 at cybersecuritynews.com/

These Cloud Security Tools are useful for any public and private models like SaaS, PaaS, laaS, etc. This is completely built and operates through open-source technologies.

➼ GoAudit

➼ Grapl

➼ Kali Linux

➼ KeePass

➼ Metasploit Framework

➼ Osquery

➼ OSSEC

➼ Panther

➼ Suricata

➼ Wazuh Cloud

➼ Zeek/Bro

DECRYPTION - NO MORE RANSOM Decryption Tools by NoMoreRansom Project

Decryptors designed to decrypt files encrypted by diferente ransom

➼ Nessus

➼ OpenVAS

➼ SolarWinds Network Configuration Manager

➼ Syxsense Manage

➼ Grapl

➼ Kali Linux

➼ KeePass

➼ Metasploit Framework

➼ Osquery

➼ OSSEC

➼ Panther

➼ Suricata

➼ Wazuh Cloud

➼ Zeek/Bro

PROGRAMAS EDUCATIVOS DE FORMAÇÃO, SENSIBILIZAÇÃO E CONSCIENTIZAÇÃO

CIDADÃO NA REDE - Projeto Cidadão na Rede do Ceptro.br

Prevenção e Boas Práticas

A iniciativa do Centro de Estudos e Pesquisas em Tecnologia de Redes e Operações (Ceptro.br) possui o intuito de difundir e incentivar boas práticas relacionadas à cidadania digital e ao bom uso da Internet, alcançando o maior número possível de usuários.

#FIQUEESPERTO - Site e Campanha

Prevenção

O site mostra dicas de prevenção para evitar de golpes e situações que possam risco na Internet. A campanha #FiqueEsperto é uma iniciativa que une governo e entidades privadas com o objetivo de informar às pessoas sobre como evitar golpes usuais do nosso novo mundo digital. Durante o período da campanha, serão apresentadas, mensalmente, novas dicas relacionadas aos problemas mais comuns e às medidas de prevenção que podem ser tomadas para evitá-los. Acompanhe as dicas por meio da hashtag #FiqueEsperto e por meio das mensagens de texto e e-mails que serão enviados mensalmente aos usuários de serviços de telecomunicações.

NICE - NATIONAL INITIATIVE FOR CYBERSECURITY EDUCATION (NICE)

CyBOK - The Cyber Security Body Of Knowledge

NCSC - NCSC's cyber security advice

NIST - New Guidelines for Cybersecurity Curricula | February 22, 2018

SOFTWARE SEGURO (SECURITY BY DESIGN)

DecSecOps as a Service: Descobrindo as Dores do Software Seguroa

SEGURANÇA CIBERNÉTICA E GEOPOLÍTICA

Report of the Commision on the Geopolitical Impacts of New Technologies and Data

Chapter 2 - Secure data and communications

Chapter 2 - Secure data and communications

Chapter 4 - Assured supply chains and system resiliency

Chapter 4 - Assured supply chains and system resiliency

A Roadmap On The Geopolitical Impact Of Emerging Technologies | By Chuck Brooks And Dr. David Bray at Forbes on Jul 27, 2021,

10:49am EDT

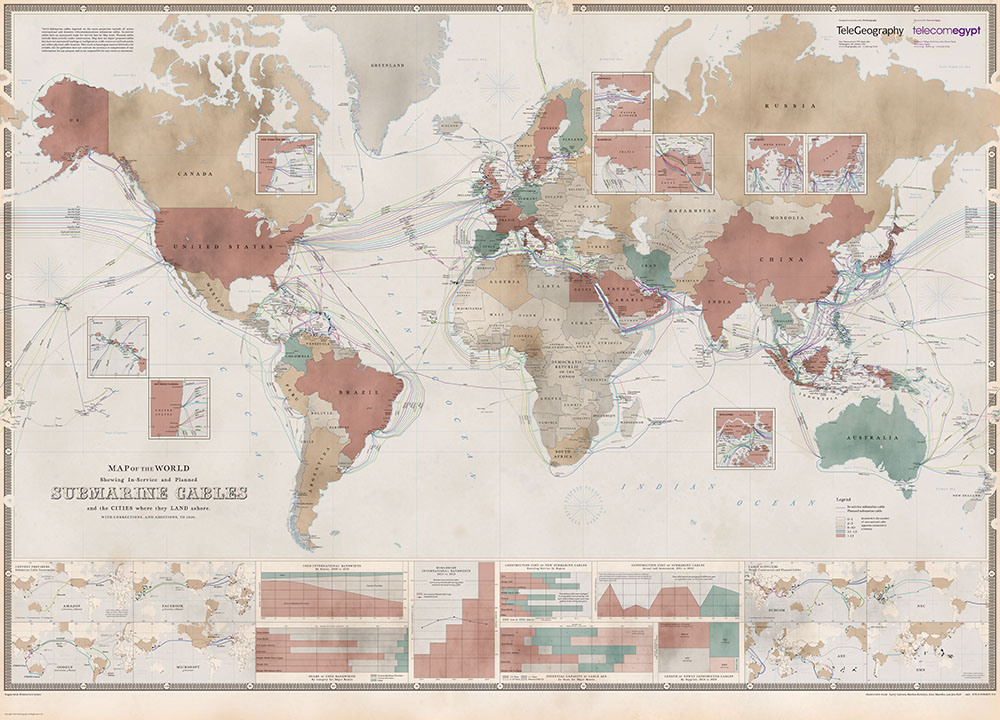

Cyber defense across the ocean floor: The geopolitics of submarine cable security|By Justin Sherman September 13, 2021

The 2020 cable map has landed | By Jayne Miller, on June 16, 2020

DEFESA CIBERNÉTICA

EB - EXÉRCITO BRASILEIRO - PROGRAMA DEFESA CIBERNÉTICA

"Liberdade de Ação no Espaço Cibernético"

EB - Laboratório de Pesquisa Cibernética

EXÉRCITO BRASILEIRO - INSTITUTO MILITAR DE ENGENHARIA

Seminários - Desafios da Defesa Cibernética na Projeção Espacial Brasileira

Anais do II Seminário de Segurança e Defesa Cibernética

ATLANTIC COUNCIL - Introduction: Cooperation on maritime cybersecurity

By William Loomis, Virpratap Vikram Singh, Dr. Gary C. Kessler, Dr. Xavier Bellekens

at Atlantic Council’s Cyber Statecraft Initiative, within the Scowcroft Center for Strategy and Security, on October 4, 2021

➼ Report

ECA Group - Cyber Security for Unmanned Systems

By ECA Group

Fonte: ECA Group

at Atlantic Council’s Cyber Statecraft Initiative, within the Scowcroft Center for Strategy and Security, on October 4, 2021

Caso encontre imagens, vídeos, textos, músicas ou qualquer tipo de material que seja atentatório aos Direitos Humanos, faça a sua denúncia.

Caso encontre imagens, vídeos, textos, músicas ou qualquer tipo de material que seja atentatório aos Direitos Humanos, faça a sua denúncia.